本記事で解決できる悩み

- ペンテスターに興味はあるけど、具体的な仕事のイメージが湧かない…

- ツールを使って脆弱性を見つけるだけじゃないの?

こんにちは、いなりまるです

本記事ではこのようなお悩みを解決します!

ペンテスターの仕事内容は、単なる“テスト作業”だけではありません。

「計画」「テスト」「報告」の3つのフェーズに分かれ、それぞれに異なるスキルや役割が求められます。

しかも、実は未経験でも関われる場面が多く存在することをご存じでしょうか?

本記事では、ペンテスターの実際の業務内容を具体的に解説しながら、

未経験からでも目指せる理由についてもお伝えしていきます。

本記事でわかること

- ペンテスターの具体的な仕事内容

- 未経験者でも活躍できる場面

ペンテスターとは?|“疑似攻撃”で企業を守るセキュリティの専門家

ペンテスター(Penetration Tester)は、企業や組織のシステムに対して擬似的なサイバー攻撃を行って脆弱性(セキュリティの弱点)を見つけ出す専門家です。

攻撃者の視点に立ってシステムを検証し、問題点を明らかにすることで、実際の攻撃から企業を守るのがペンテスターの役割です。

セキュリティの仕事というと、「サイバー攻撃から守る」といった防御的なイメージが強いと思います。

しかし、ペンテスターは実際に攻撃を仕掛けてテストを行う攻めのセキュリティが特徴です。

ただし、「侵入テスト」だけがペンテスターの仕事ではありません。

実際には、大きく分けて以下3つのフェーズに分かれており、それぞれが重要な役割を担っています。

- 計画

- テスト

- 報告

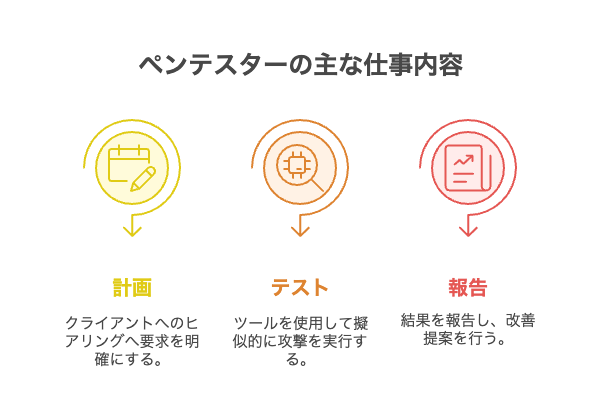

ペンテスターの主な仕事内容は「計画・テスト・報告」

ペンテスターの仕事は、「計画」「テスト」「報告」という3つのフェーズに分かれています。

侵入テストというと、「ツールを使って攻撃する」イメージがあるかもしれませんが、それは一部分に過ぎません。

実際には

- クライアントとの打ち合わせでテストの方針を決める

- 結果を報告して改善提案を行う

と、技術だけでなくコミュニケーション力も求められる仕事です。

計画|ヒアリングと合意形成

テストに入る前には、クライアントとのヒアリングと合意形成を行います。

まず行うのがヒアリングです。

ここでは、テストの目的・対象・制限事項などを確認し、企業が何を求めているのかを明確にすることが求められます。

ヒアリングで確認する主な内容の例

- どのシステムや範囲をテストするのか

- 実施NGな内容や時間帯はあるか

- テストの目的・ゴールは何か

ヒアリング後は、内容をもとにテスト計画書を作成し、企業と共有・合意を得てからテストに進むのが一般的な流れです。

テスト計画書に記載される内容の例

- テスト対象や範囲

- 実施条件(日時・体制など)

- 使用する手法や診断内容

ヒアリングが不十分だと、クライアントの意図を取り違えてしまい、妥当なテスト計画が立てられなくなってしまうことも...

この段階を疎かにすると、認識のズレからテストのやり直しが発生することもあるため、極めて重要なフェーズといえます。

テスト|情報収集と擬似攻撃

計画が完了したら、いよいよテスト作業に入ります。

このフェーズは大きく「情報収集」と「擬似攻撃」の2ステップに分かれます。

まず行うのが情報収集です。

これは、攻撃の糸口を探るためのリサーチで、対象となるサーバやネットワーク、Webアプリケーションなどに対し、インターネット上の情報や実際の応答内容から攻撃に利用できそうな情報を探ります。

情報収集でよく使われるツール

- Nmap(ポートスキャン、サービス検出など)

- Shodan(インターネット上に公開されている機器情報の検索)

次に行うのが擬似攻撃です。

情報収集で得た情報をもとに、実際に脆弱性を悪用できるかどうかを検証します。

たとえば、ログイン画面に対して

- ブルートフォース攻撃(ID・パスワードの総当たり)

- SQLインジェクション(データベースに不正な命令を送る)

などがあります。

擬似攻撃でよく使われるツール

- Metasploit(脆弱性検証用フレームワーク)

- Burp Suite(Webアプリケーション診断ツール)

もちろん、これらの攻撃は事前に許可された範囲内で、業務に影響を与えないよう慎重に実施されます。

報告|報告書作成と結果の報告

テストが完了したら、結果をもとに報告書を作成し、クライアントへ結果を報告します。

このフェーズの目的は、企業にとってわかりやすく、理解できる形で伝えることです

報告書には、「どこに脆弱性があったのか」だけでなく、

- どのように悪用される可能性があるか

- それによって何が起こるか(リスク)

まで具体的に記載します。

報告書で伝えるべき主なポイント

- 発見された脆弱性の内容

- 改善案や対応策

- 修正の優先順位や影響範囲

その後の報告会では、報告書をもとに、今後のセキュリティ対策について議論するケースも多くあります。

このフェーズは、テスト結果を実際のセキュリティ改善につなげるための重要なステップです。

そのため、技術的な知識だけでなく「伝える力」も求められるフェーズと言えるでしょう。

未経験者でも活躍できる場面は意外と多い

「セキュリティの経験がないと、自分には無理かも…」と感じる人は多いかもしれません。

でも実は、未経験でも活躍できる場面は多くあります!

ここでは、各フェーズごとに「未経験だからこそ貢献できるポイント」を紹介します。

計画フェーズでは技術よりも「業界の視点」が重宝される

もし、クライアントと同じ業界(たとえば金融、医療、製造など)で働いた経験があるなら

「業界特有のリスク」や「業務上の課題」を理解できることは、大きな強みになります。

たとえペンテスターとしての技術がまだ浅くても、クライアントとの会話がスムーズに進みやすくなります。

「話が通じる人」として、クライアントから信頼を得られることも

テストフェーズでは「初心者だからこそ気づける視点」が活きる

未経験者の場合、まずテストマニュアルの内容を確認する作業から始まることが多いでしょう。

マニュアルを読む中で感じた疑問や分かりにくい点は、マニュアルをより良くするためのヒントになります。

こうしたフィードバックも、チームにとっては貴重な情報です。

たとえ経験が浅くても、チームの一員としてしっかり貢献できます

報告フェーズでは「クライアント目線」が強みになる

専門的な内容をそのまま伝えても、セキュリティ専門家ではないクライアントには理解されにくいことがよくあります。

だからこそ、未経験者の視点は大きな武器にになります

「これは分かりにくい」「もっと噛み砕いた表現が必要かも」と感じられることは、

クライアントに伝わる報告書を作成するうえで、大きな助けになります。

まとめ|ペンテスターの仕事は「テストだけじゃない」、未経験でも活躍できる

ペンテスターの仕事は、侵入テストで脆弱性を見つけて終わりではありません。

計画フェーズでクライアントの要望を整理し、テストを実施し、その結果をわかりやすく伝える。

そして、セキュリティ改善へとつなげていくことまでが、ペンテスターの役割です。

そのため、必要なのは技術だけではなく、クライアントと向き合うコミュニケーション力も含まれます。

また、未経験であっても、「業界理解」「初心者の視点」「クライアント目線」など、視点や姿勢しだいで貢献できる場面はたくさんあります。

まずは仕事内容を具体的に知ることで、ペンテスターという職業の全体像をつかんでいただけたら嬉しいです。

この記事で、「自分にもできそうかも」と思える一歩になれば幸いです。